密碼強度的問題,我們搜遍了碩博士論文和台灣出版的書籍,推薦施威銘研究室寫的 Flag’s 創客‧自造者工作坊 資安衛士 破解駭客戲法 和方其桂的 青少年Python創意程式設計趣味課堂都 可以從中找到所需的評價。

另外網站浅谈密码强度规则的5个版本也說明:密码强度 ,指一个密码对抗猜测或是暴力破解的有效程度。一般来说,指一个未授权的访问者得到正确密码的平均尝试次数。密码的强度和其长度、复杂度及不可 ...

這兩本書分別來自旗標 和清華大學所出版 。

國立彰化師範大學 電機工程學系 陳財榮所指導 林耀陞的 擴增動態身份驗證系統之開發及應用 (2021),提出密碼強度關鍵因素是什麼,來自於擴增、驗證碼、金鑰、憑證、資訊安全、全球定位系統。

而第二篇論文淡江大學 資訊工程學系碩士在職專班 蔣璿東所指導 蕭亦筑的 Mirai特徵辦識之研究 (2020),提出因為有 Mirai病毒、物聯網、殭屍網路的重點而找出了 密碼強度的解答。

最後網站想知道破解你的密碼需要多少時間嗎? - 重灌狂人則補充:建議不要真的把自己的密碼打上去,使用類似型態的其他文字來測試測試就好, ... 都會使用相同的帳密,所以如果密碼強度不夠的話,其實是很不安全的。

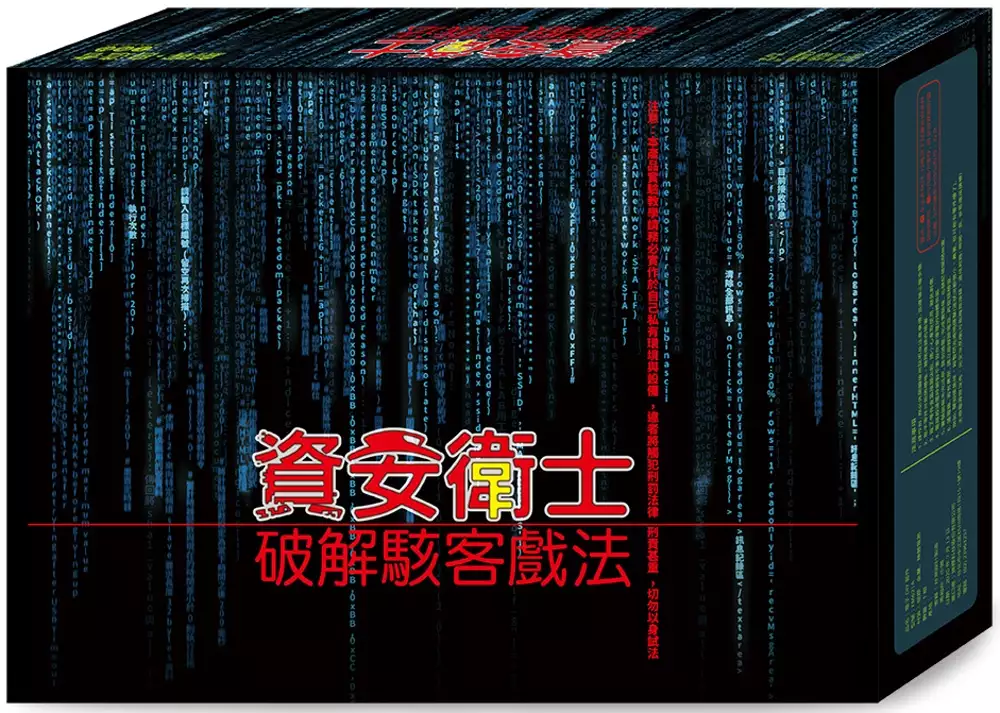

Flag’s 創客‧自造者工作坊 資安衛士 破解駭客戲法

為了解決密碼強度 的問題,作者施威銘研究室 這樣論述:

Python、C++ 搭配硬體一起用, 重現 IoT 駭客手法讓你懂! 網際網路的快速發展, 讓資訊安全成為不能輕視的問題, 而物聯網 (IoT) 的出現與全面應用, 無疑又為網路資安增添更多隱憂。 隨著物聯網裝置的進步, 不僅資訊蒐集能力越來越強, 提供的功能也更加完善, 然而享受便利生活的同時, 仍須正視這些貼近我們生活的裝置, 可能成為資安的缺口。因為有一種人可能正伺機而動, 他們就是 … "IoT 駭客"。 IoT 駭客除了擁有一般駭客的高超程式技巧、網路技術, 更是對晶片、傳輸介面、硬體裝置、通訊協議等技術有深入的了解, 不僅能利用網頁弱點、

韌體漏洞來攻陷 IoT 設備, 也能反過來利用自製的 IoT 裝置作為攻擊手段, 是新型態的駭客, 也是資安領域中相當大的威脅。 正所謂知己知彼, 百戰百勝, 本套件以 "白帽 IoT 駭客" 的角色來破解駭客手法。使用雙程式開發環境:Python、C++, 搭配雙主控板重現 IoT 駭客常見手法, 透過實作了解背後原理, 並找出防範手段。 注意:本產品實驗教學請務必實作於自己私有環境與設備, 違者將觸犯刑罰法律刑責甚重, 切勿以身試法。 本產品除實驗手冊外, 實驗過程中有任何問題或是建議都可以在 Facebook 粉絲專頁《旗標創客‧自造者工作坊》中留言, 即有專人為您服務

。 本產品 Windows / Mac / Linux 皆適用 (部分實驗實測僅為 Windows 適用) 本書特色 ◎ 內附完整硬體設備一次到位 ◎ 範例程式搭配硬體, 重現 IoT 駭客常見手法 ◎ 駭客基本手法:暴力破解法-試試密碼強度 ◎ 硬體實作與防範:Bad USB-偽裝鍵盤輸入惡意指令 ◎ 鍵盤無線盜錄器-我輸入什麼你都知道 ◎ Wi-Fi 駭客起手式:Wi-Fi 癱瘓器 ◎ 公共釣魚熱點-眼見不為憑 ◎ 列舉相關法律條文, 實作不觸法 ◎ 雙程式開發環境, Python、C++ 搭配使用 組裝產品料件: Pro micro

相容控制板 × 1個 D1 mini 相容控制板 × 1個 USB Host Shield 模組 × 1個 MicroUSB 傳輸線 × 1條 5mm 紅色 LED × 2個 麵包板 × 1個 杜邦線 × 1排

密碼強度進入發燒排行的影片

#WiFi分享器 #路由器 #WiFi密碼

WiFi密碼破解!!? WPA3 WPA2 WiFi密碼該怎麼設定才安全? 介紹WiFi加密的小歷史 - Wilson說給你聽現在無線網路連線已經是家常便飯 所以常常會有攻擊事件或是個資竊取事件

要如何防範 就看看這一集Wilson說WiFi加密的小歷史給各位聽

Buy from Amazon: https://amzn.to/32kOWEf

擴增動態身份驗證系統之開發及應用

為了解決密碼強度 的問題,作者林耀陞 這樣論述:

自從有資訊系統平台以來,軟體開發者針對系統登錄的安全性,都是在研發強化密碼的複雜度,有些系統會在登錄畫面顯示出另一組驗證碼符號,讓使用者再登一次驗證碼。此種狀況帳號及密碼被竊取後很容易直接登錄,如果可以強化驗證碼的認證,一定可以降低系統被入侵的機會。目前網路系統在登錄帳號密碼時,都是透過單純的帳號與密碼登錄,驗證碼也是直接顯示在系統畫面上,沒有透過手機進行驗證碼加約定碼確認,此方式很容易造成登錄時遭偷窺或電腦中毒而帳號與密碼外洩造成資安問題。本研究主要探討是使用者與軟體系統業者設定好帳號、密碼、約定碼,結合Google的APP軟體(Google Authenticator)提供登錄者此次登錄

之驗證碼,再將驗證碼加約定碼,產生一組新的驗證碼,使用者可以在登錄畫面的驗證碼欄位輸入新的驗證碼,由於採用手機接收驗證碼再加入約定碼,因此使用者每次登錄的驗證碼都會不相同,如此可以強化系統,即使手機遺失時也不會有被入侵的機會。當登錄者登錄3次錯誤或1秒內有登錄超過2次以上即鎖住登錄功能,不讓使用者繼續登錄,系統會蒐集相關資訊包括GPS定位的Google Map地圖、實景圖及登錄者的住址、為避免在室內GPS定位不足時,可以透過程式設計擷錄到相關輔助資料包括電腦IP位置、電腦連線的ISP公司等,將此資訊存在後台資料庫也寄到管理者信箱,做為未來如有犯罪行為時的證據。綜觀本文安全機制主要是透過手機接收

驗證碼強化安全性,再增加一道約定碼的防護裝置,其次是驗證碼加約定碼的方式只有使用者知道,不易外洩。最後就是登錄錯誤超過三次,系統會蒐集GPS相關資訊提供給系統管理者,並且系統會停止使用者登錄等措施,如此就可以強化安全防護系統,因而特別適用於需高防護機制之金融機構或購物平台等之應用。最後,提出兩個實際案例:線上教學平台與人資管理系統,將應用的結果作為本論文貢獻依據。

青少年Python創意程式設計趣味課堂

為了解決密碼強度 的問題,作者方其桂 這樣論述:

以Python為設計工具,共分9章內容,從易到難,從基礎到綜合實戰,詳細講解了Python創意程式設計知識,通過75個小案例,帶領孩子們掌握順序結構、選擇結構、迴圈結構的程式設計基礎知識,進入精彩的函數世界,玩轉Python字串,學習清單、元組與字典資料結構,樂當程式設計小達人,輕輕鬆松玩轉Python創意程式設計。 本書適合對程式設計感興趣的青少年以及不同年齡的初學者閱讀,也適合家長和老師作為指導青少年學習電腦程式設計的入門教程。 第1章 揭開Python神秘面紗 1.1 厲兵秣馬——做好學習Python語言的準備 2 1.1.1 按圖索驥——下載與安裝 Pytho

n 2 1.1.2 整裝待發——設置Python環境 4 1.2 發號施令——Python程式設計初體驗 9 1.2.1 有問必答——與Python交流 9 案例1 Hello,你好 9 案例2 首先來畫個圓 10 1.2.2 妙筆生花——讓Python繪畫 12 案例3 畫多個圓 12 案例4 畫彩色圓 16 1.3 小試牛刀——體驗編寫程式的樂趣 19 1.3.1 心中有數——出題考考Python計算能力 20 案例5 測試Python計算能力 20 1.3.2 初生牛犢不怕虎——編寫Python小遊戲 22 案例6 猜猜我多大 22 第2章 程式設計基礎先打好 2.1 知人善任——常量

和變數 27 2.1.1 有一得一 ——常量 27 案例1 求圓的周長與面積 27 2.1.2 以一當十 ——變數 30 案例2 小猴子摘果子 31 2.2 不分伯仲——資料類型 34 2.2.1 量入為出——數字型 35 案例3 比比誰算得快 35 2.2.2 非此即彼——布林型 38 案例4 是真的嗎 38 2.2.3 張冠李戴——字串 40 案例5 字元朋友手牽手 41 2.3 變化多端——資料類型轉換 43 2.3.1 再接再厲——整數型與浮點型轉換 44 案例6 小數計算也不難 44 2.3.2 變化莫測——數字型與字串轉換 47 案例7 字元加密不神奇 47 第3章 順序結構直向

前 3.1 軍令如山——設定陳述式 53 3.1.1 登壇拜將——賦值符號 53 案例1 長跑健將 53 案例2 整理圖書 55 3.1.2 發號施令——賦值運算 59 案例3 統計人數 59 案例4 溫度轉換器 60 3.2 字字珠璣——運算子和運算式 64 3.2.1 各司其職——運算子 64 案例5 簡便計算器 64 案例6 燈亮不亮 66 3.2.2 意簡言賅——運算式 69 案例7 分糖果遊戲 69 3.3 進退有度——輸入輸出語句 72 3.3.1 予取予求——資料登錄 73 案例8 求圓環的面積 73 案例9 距節日還有多少天 74 3.3.2 千變萬化——資料輸出 77 案例1

0 農夫的難題 77 第4章 選擇結構左右分 4.1 去偽存真——單分支if 語句 82 4.1.1 淘沙取金——if 語句 82 案例1 比較兩個數的大小 82 4.1.2 挑挑揀揀——if 語句組合 84 案例2 判斷閏年 84 4.2 一分為二——雙分支if…else 語句 87 4.2.1 分道揚鑣—— if…else 語句 87 案例3 判斷奇數與偶數 88 4.2.2 何去何從——if…else 條件陳述式嵌套 90 案例4 判斷函數的值 90 案例5 計程車計費 92 4.3 分門別類——多分支if…elif…else 語句 97 4.3.1 分兵把守—— if…elif…el

se 語句 97 案例6 成績折算等級 98 案例7 智慧胖瘦分析 100 4.3.2 多種多樣——多分支的其他語句組成形式 103 案例8 根據成績判斷等級( 改良版) 104 第5章 迴圈結構環環繞 5.1 反反復複——迴圈基本語句 109 5.1.1 周而復始——for 迴圈語句 109 案例1 統計摩天輪旋轉次數 109 案例2 棋盤上的麥粒 111 5.1.2 迴圈反復——while 迴圈語句 114 案例3 1+2+…+100 115 案例4 繪製多彩圖形 117 5.2 息息相關——迴圈嵌套 121 5.2.1 九九歸一 ——for 迴圈語句嵌套 121 案例5 列印乘法口訣表

121 5.2.2 照貓畫虎——while 語句迴圈嵌套 124 案例6 列印倒序乘法口訣表 124 5.3 指揮若定——迴圈控制語句 128 5.3.1 令行禁止——continue 語句 128 案例7 數字寶寶玩遊戲 128 5.3.2 戛然而止——break 語句 130 案例8 密碼中止程式 130 第6章 使用函數效率高 6.1 沒有規矩,不成方圓——定義函數 136 6.1.1 百花齊放——函數類型 136 案例1 判斷水仙花數 136 案例2 判斷是否獲獎 140 6.1.2 不越雷池——變數的作用域 144 案例3 判斷素數 144 案例4 10 以內加法測驗程式 147

6.2 種瓜得瓜,種豆得豆——函數的參數 151 6.2.1 步調一致——必須參數 152 案例5 計算三角形的面積 152 6.2.2 心照不宣——預設值參數 155 案例6 計算xn 155 6.3 空穴來風,必有其因——函數的返回值 158 6.3.1 有來有往——無返回值函數 158 案例7 交換兩個數 158 6.3.2 投桃報李——有返回值函數 160 案例8 計算n ! 160 第7章 字串串滋味香 7.1 收放自如——字串變形 165 7.1.1 比翼連枝——拼接字串 165 案例1 成語接龍 165 案例2 真心話大冒險 167 7.1.2 斷章取義——字串切片 169

案例3 秘密約定 170 案例4 回文字串 171 7.2 當家做主——字串操控 174 7.2.1 用兵點將——字串查詢 174 案例5 評選優秀學生 175 案例6 成員查詢 177 7.2.2 偷樑換柱——字串替換 179 案例7 回避敏感詞 180 案例8 排課表 181 7.3 情有獨鍾——格式化輸出 184 7.3.1 當仁不讓——我的地盤 184 案例9 明星檔案 184 7.3.2 錦上添花——文本排版 187 案例10 學習計畫表 187 第8章 資料類型能分清 8.1 一目了然——列表 191 8.1.1 井然有序——列表的創建和引用 191 案例1 創建課程表 191

案例2 查詢課程表 193 8.1.2 志同道合——插入新元素、合併清單 195 案例3 社團的新成員 196 案例4 合二為一 198 8.1.3 當機立斷——查找刪除清單元素 200 案例5 百裡挑一 200 8.2 包羅萬象——元組 203 8.2.1 運籌帷幄——創建和引用元組 203 案例6 查詢跳遠成績 203 8.2.2 出類拔萃——修改元組 206 案例7 修改校運動會記錄 206 8.2.3 神機妙算——遍歷元組 209 案例8 你來自哪顆星 210 8.3 百無一漏——字典 213 8.3.1 有約在先——創建查詢字典 213 案例9 燃燒我的卡路里 214 8.3.2 未

雨綢繆 ——修改字典 217 案例10 小刺蝟的煩惱 217 第9章 樂當程式設計小達人 9.1 迎刃而解——程式設計解決數學問題 222 9.1.1 精打細算——兌換零錢 222 9.1.2 生生不息——兔子對數 224 9.2 輕而易舉——程式設計解決生活問題 228 9.2.1 積少成多——52 周存錢法 228 9.2.2 居安思危——密碼強度 230 9.3 筆走龍蛇——程式設計繪製有趣圖形 234 9.3.1 電閃雷鳴——閃電圖形 235 9.3.2 栩栩如生——五角星 237 9.4 樂在其中——程式設計創作精彩遊戲 240 9.4.1 鴻運當頭——抽獎遊戲 240 9.4.2

一決雌雄——石頭剪刀布 241

Mirai特徵辦識之研究

為了解決密碼強度 的問題,作者蕭亦筑 這樣論述:

隨著科技進步所帶來的便利,物聯網(Internet of Thing, IoT)裝置早已深入至民眾的日常生活中,且日趨重要,從個人穿載裝置、電視及冰箱等智慧家電,到智慧城市的網路攝影機、智慧停車和智慧交通等,IoT的應用越來越普及。然而伴隨著IoT應用的多元化,其潛在問題卻逐漸浮現,主要係因IoT裝置缺乏重視安全性及隱私性,且無主動修補漏洞機制,易成為駭客攻擊的目標,例如數據隱私洩漏、竊聽、惡意攻擊或病毒入侵等。IoT裝置的普及係造成殭屍網路(Botnet)迅速擴散的主因之一,其具有命令和可控制的功能,用於發起各種惡意攻擊。其中,近年以Mirai殭屍網路最為著名,目前已發展出數種家族的變種病

毒,曾多次利用被感染的IoT裝置發動分散式阻斷服務攻擊(Distributed Denial of Service, DDoS)攻擊。為有效因應此威脅,本論文提出一個適用於IoT裝置的輕量檢測方式,透過即時偵測系統,能透過連線IP數量,發掘出潛在可疑的病毒,以防止病毒擴散感染其它IoT裝置,以避免其成為DDoS攻擊的來源。由於Mirai家族病毒所針對之IoT裝置多以Linux作業系統為開發基礎,因此為了讓實驗符合真實環境,本論文採用ubuntu作業系統作為實驗環境,將Mirai家族病毒和一般正常程式分別放入實驗環境中,觀察是否可從系統資源的異常狀態,偵測出Mirai病毒的特徵行為,再使用不同的

Mirai家族病毒及一般正常程式作為實際測試樣本,實驗結果發現均能正確判斷出是否為Mirai家族病毒。

密碼強度的網路口碑排行榜

-

#1.Dropbox Business 密碼控制功能

「中等」及「非常安全」的密碼設定. Dropbox 打造了一項能偵測密碼強度的工具。這項工具會將使用者所輸入的密碼,與常用密碼 ... 於 help.dropbox.com -

#2.偵測注音文密碼強度之研究 - 臺灣網路科教館

偵測注音文密碼強度之研究 ... 在臺灣,注音文密碼是十分常用的密碼,因為它乍看像亂碼,其實有一定的規律存在,而這些密碼,卻容易被判斷為安全的密碼,因此,我們 ... 於 www.ntsec.edu.tw -

#3.浅谈密码强度规则的5个版本

密码强度 ,指一个密码对抗猜测或是暴力破解的有效程度。一般来说,指一个未授权的访问者得到正确密码的平均尝试次数。密码的强度和其长度、复杂度及不可 ... 於 www.woshipm.com -

#4.想知道破解你的密碼需要多少時間嗎? - 重灌狂人

建議不要真的把自己的密碼打上去,使用類似型態的其他文字來測試測試就好, ... 都會使用相同的帳密,所以如果密碼強度不夠的話,其實是很不安全的。 於 briian.com -

#5.密碼設定原則 - 班級網站管理系統

若密碼長度太短,或是未混合使用數字、英文大小寫或特殊字元,這種強度不足的「弱密碼」很容易在短時間內就被破解囉! 密碼 長度. 英文字母 (26 字元). 英文字母+數字 (26 ... 於 class.kh.edu.tw -

#6.您的密碼有多安全? 5 個要測試的密碼檢查器

使用Comparitech 密碼強度檢查器非常簡單。 輸入密碼後,結果會立即出現。 它們不僅為您提供有關密碼強度的一些基本信息,而且還告訴您破解密碼的預計 ... 於 www.webhostingsecretrevealed.net -

#7.密碼強度有多重要?好萊塢女星遭駭客鎖定,破解密碼竊取私密照

中華數位科技SPAM SQR具備密碼強度檢測功能,不僅能符合ISO27001定時檢測密碼強度規定,同時具有自動通知和統計報表功能。提供企業防堵資安漏洞,有效降低 ... 於 www.netadmin.com.tw -

#8.密码强度等级

为用户、服务器或验证者标识创建密码时,需要了解Domino 度量密码强度和安全性的标准。Domino 根据按其密码强度等级指定的级别来度量此标准。安全性级别为标识文件中的 ... 於 help.hcltechsw.com -

#9.密碼被駭屢見不鮮,我們該如何設定強健的密碼?

為了提高密碼強度,首要原則就是將密碼弄得很長,只要密碼每多一個字元,就可以大幅提升破解所需的時間。如果駭客的程式每秒可以嘗試1000 組密碼, ... 於 technews.tw -

#10.Password Strength Configuration(密碼強度配置) - 知識庫

Password Strength Configuration(密碼強度配置) · 1. 點擊WebHost Manager主界面上的Security進入Password Strength Configuration功能。 · 2. 然後點擊Security Center。 於 clients.fantastic-host.net -

#11.使用JavaScript 和正則表達式檢查密碼強度(還有服務器端示例 ...

在將密碼存儲在平台中之前,您應該始終利用服務器端檢查來驗證密碼強度。 用於密碼強度的PHP 函數. function checkPasswordStrength($password) ... 於 zh-tw.martech.zone -

#12.密碼該怎麼設才比較安全呢?(下) - MailCloud

請勿將密碼設定與帳號相同,這會造成只要您的帳號被知道,信箱隨時可能被盜用! 2. 請勿使用過短的密碼、尤其是 ... 及是否有混用特殊符號以公式計算您密碼的強度。 於 www.mailcloud.com.tw -

#13.[ Bootstrap3 ] 密碼強度(password strength) - CodePen

<label for="textfield">登入密碼</label>. 9. <input type="password" class="form-control" id="password" placeholder="請輸入6~12位英數字密碼">. 於 codepen.io -

#14.【臺灣資安大會直擊】設定複雜密碼真的安全嗎?密碼管理或許 ...

而關於弱密碼,楊政霖提到,很多人認為是不是將密碼增加padding(填充字串),或是用常用的詞語組合起來,就可以提昇密碼強度。 於 www.ithome.com.tw -

#15.WooCommerce 自訂密碼強度- WordPress 教學 - 鵠學苑

WooCommerce 密碼強度是許多電商站長想要解決的問題,之前鵠學苑也有發表過以 ... (函數) 的方式來變更會員註冊時所需要的密碼強度,在本次教學分享了WC Password ... 於 www.design-hu.com.tw -

#16.停用對等群組的密碼強度驗證 - ADMX Help

如果設為1,不會執行這項驗證,並且允許任何密碼。如果設為0,則將執行驗證。 支援的作業系統: 必須是Windows Vista 以上的版本 ... 於 admx.help -

#17.簡單五招,搞定高強度密碼 - Medium

串連不相關的字來提高密碼強度 · 避免在密碼中使用特定字詞 · 一帳號一密碼 · 讓密碼管理器幫你記密碼 · 以雙因素驗證提高安全層級 · More from Mozilla Taiwan. 於 medium.com -

#18.你的密碼強度有多強 - 雲端空間新聞

我們一起來看一下,一名經驗豐富的黑客用一臺功能強大的機器去破解你的密碼需要多長時間:. 讀到最後,請了解一下pCloud免費密碼強度檢查器,它能根據當下 ... 於 www.cloudstorage365.com -

#19.測試你的密碼強度(轉) - tulip0615

網站底下詳細說明了密碼強度加分以及扣分的計算方式。 (圖/擷自「Password Meter」網站) ... 於 tulip0615.pixnet.net -

#20.F.26. passwordcheck - PostgreSQL 正體中文使用手冊

每當使用CREATE ROLE 或ALTER ROLE 設定使用者密碼時,passwordcheck 模組都會檢查使用者的密碼。 如果密碼強度被認為太弱,它將被拒絕,命令將因錯誤而終止。 於 docs.postgresql.tw -

#21.新密碼 - 水利署

(密碼強度不符合, 英文大寫、英文小寫、數字、特殊字元需包含以上條件至少三種,密碼長度至少8碼). *再次輸入密碼. *連絡電話, (ex. 09xxxxxxxx 或是02-xxxxxxxx ). 於 welfare.wra.gov.tw -

#22.設定密碼原則| QTS 5.0.x - QNAP

英文字母:無限制. 數字:已啟用. 最小長度:8. 前往[控制台] > [系統] > [安全設定] > [密碼原則]。 選擇性的: 在[密碼強度]下,設定下列任一密碼條件: ... 於 docs.qnap.com -

#23.防疫支援專區-密碼強度不夠 - 電算中心- 國立臺中科技大學

防疫支援專區-密碼強度不夠. 最後更新日期: 2022-10-24. 請至ePortal變更密碼,長度需要為8碼以上變更密碼完畢,請於5分鐘後再次嘗試登入Teams。 於 cc.nutc.edu.tw -

#24.WooCommerce 調整會員註冊時的密碼強度 - Cloudwp

如何調整密碼偵測的強度將下方的短代碼加入至子主題中的 functions.php ,再依需求更改 return 1 中的數值,就能快速控制建立密碼的強度限制。 /** * ... 於 cloudwp.pro -

#25.使用者進階設定 - Synology

密碼 設定. 您可以在Synology NAS 上為使用者調整密碼安全性及強度規則相關的設定。 若要允許使用者透過電子 ... 於 kb.synology.com -

#26.密碼強度測試--試試看你的密碼多久被駭客破解

這是由intel 所建立的網站,輸入密碼後,按"GRADE MY PASSWORD",就會告訴你破解密碼所需的時間。 這個網站是英文的,英文不好的人,可以用google chrome 瀏覽器, ... 於 www.bsps.cyc.edu.tw -

#27.帳戶安全提醒:TAROBO會員請全面檢核密碼強度

為避免遭有心人士惡意盜用帳號,提醒TAROBO網站會員應提高密碼之強度! 於 www.taroboadvisors.com -

#28.進一步確保上網安全的訣竅 - Google Safety Center

我們提供了一些小訣竅和最佳做法,可協助您設定高強度密碼、保護自己的裝置、遠離網路詐騙,以及安全地瀏覽網際網路。 強化您的帳戶安全性. 進行安全設定檢查. 於 safety.google -

#29.密碼的安全設定原則

甚至不設定密碼,或將密碼和帳號設成一樣,這種沒有強度的密. 碼設定,是非常危險的喔! (2) 長度與複雜度. 密碼長度至少應該設定8 碼以上,而且要混合大小寫英文字母 ... 於 www.civil.taichung.gov.tw -

#30.ssl.intel 驗證您的密碼強度有多高 - 香腸炒章魚

這是Intel 官網提供使用者用來驗證密碼強度有多高,但這些僅做為微弱密碼的提醒和教育,並無法嚴謹分析增強密碼。 有興趣試試自己的密碼是否夠安全, ... 於 mitblog.pixnet.net -

#31.密碼產生器| 密碼強度檢測器 - 線上工具

密碼產生器可以建立隨機密碼,為您所有帳號建立強式密碼,讓其他人幾乎不可能猜到它們。 密碼檢測器測試您的密碼安全強度,協助您保持安全。 密碼產生器 密碼強度檢測 ... 於 www.ifreesite.com -

#32.密碼強度英文- 英語翻譯 - 查查詞典

密碼強度 英文翻譯: password strength…,點擊查查綫上辭典詳細解釋密碼強度英文發音,英文單字,怎麽用英語翻譯密碼強度,密碼強度的英語例句用法和解釋。 於 tw.ichacha.net -

#33.提升本院員工帳號密碼強度新增「密碼歷程」

現行本院員工帳號密碼強度要求. 本院尚未實施「強制執行密碼歷程紀錄(3代以上)」. →舊密碼如已外洩,仍存在帳號被盜用、資料外洩風險. ITSAB 13-015 ... 於 itsab.sinica.edu.tw -

#34.設定高強度密碼並強化帳戶安全性

您可以在密碼中混用英文字母、數字和符號(僅限ASCII 標準字元),但無法使用重音符號和重音字元。 您不能使用以下這幾種密碼:. 強度極低的密碼,例如:「password123」 ... 於 support.google.com -

#35.中製攝影機竟「自動擺動」!? 資安專家:提高密碼強度

家裡有長輩或是寵物的民眾,很多人都會在家中裝設監視器,能遠端監控家中狀況,以及和毛小孩互動。但有香港網友PO出,家中的監視器居然會自己左右搖擺 ... 於 www.youtube.com -

#36.e840. P7. 密碼強度測試(Passwords) - 高中生程式解題系統

y19m08a_p7_密碼強度測試(Passwords) 2019年,08月,TOI, 新手同好會 {題目連結}. 問題敘述. 網路幫助人們解決生活中的大小事,使用帳號密碼登入帳戶 ... 於 zerojudge.tw -

#37.建立高強度密碼

利用LastPass 或1Password 等密碼管理工具設定高強度的獨特密碼,保障Twitch 帳號的安全。啟用雙重認證(2FA),進一步保護帳號! 建立與您一樣獨一無二的密碼。您的使用者 ... 於 help.twitch.tv -

#38.增加網路密碼強度@ 勞新部落格 - 隨意窩

要如何增加密碼的強度呢? ... 例如,中文名字是「王小明」, 那麼密碼就可以使用這三個中文字的注音位置, ... 增強密碼的強度,避免被別人破解就相形重要。 於 blog.xuite.net -

#39.Google 密碼管理員

這些密碼會安全地儲存在您的Google 帳戶中,方便您在所有裝置上使用。 密碼安全檢查. 檢查您所儲存密碼的強度和安全性。確認您的密碼是否外洩,並適時 ... 於 passwords.google.com -

#40.資安意識抬頭,你的密碼強度夠嗎? - Yahoo民調

資安意識抬頭,你的密碼強度夠嗎? 數位時代來臨,不少網站、軟體都須設定帳號、密碼。近日有VPN業者盤點200組最易被破解的密碼,提醒用戶勿使用連續數字,或在不同 ... 於 tw.news.yahoo.com -

#41.設定一組高強度的Facebook 密碼

避免使用常見詞語,例如「Password」。 使用密碼管理工具。有各種不同的應用程式能夠安全地儲存您的 ... 於 zh-tw.facebook.com -

#42.密碼強度Strong Password - 嘉義大學

密碼強度 Strong Password. 前言:. 現今日常生活中,你的提款卡需要密碼才能領錢,網路銀行需要帳號密碼才. 能登入,網路購物同樣需要帳密,學校mail 也一組密碼, ... 於 www.ncyu.edu.tw -

#43.[公告]因@student電子郵件密碼強度修改,請使用者儘速更改密碼

因資安問題,已修改密碼強度規則請@student電子郵件的使用者儘速更改密碼,建議可參考下列說明如有同學或校友無法登入電子信箱,請聯繫管理人施先生。 於 lis.nsysu.edu.tw -

#44.建立強大、安全、隨機的密碼| Password 密碼產生器 - 1Password

我需要產生易於記憶但強度也足夠的密碼。 有什麼技巧嗎? 密碼產生器是產生安全且易於記住的密碼的最佳方法。 但是,如果您無法使用 ... 於 1password.com -

#45.設定信箱密碼強度說明 - 智邦小幫手

安全強度高的密碼是抵禦網路犯罪的第一道防線,為了保護您的密碼不被有心人士或電腦程式輕易猜中而被盜用,請選擇安全強度高的密碼,您可以在輸入中立即看到密碼強度 ... 於 help.url.com.tw -

#46.公務機密宣導如何提升密碼強度 - 花蓮縣政府政風處

等強度不足的「弱密碼」,很容易在短時間內遭到「暴力破解」──. 亦即利用電腦程式,反覆不斷地嘗試輸入密碼,直到密碼被破解為. 止。 另外,維護密碼的安全至少要做 ... 於 cs.hl.gov.tw -

#47.營業稅網路申報密碼強度夠,資訊安全有保護

營業稅網路申報密碼強度夠,資訊安全有保護_營業稅電子申報繳稅系統從去(111)年開始實施簡易認證密碼強化措施,要求密碼長度為8至12碼,且密碼字元組合要從英文大寫、 ... 於 bizportal.moea.gov.tw -

#48.隨機密碼產生器| 向12345 說再見 - Avast

使用我們的隨機密碼產生器,為您的所有線上帳戶建立高強度密碼。混合使用字母、數字和符號,給您終極的安全保護。 於 www.avast.com -

#49.密碼強度測試 - 遊戲桃

密碼強度 測試 · 01.在遊戲中按F2 打開/關閉FPS 和Drawing Mode ( 可觀看遊戲執行效率只在全螢幕模式可用) · 02.在遊戲中按F4 打開/關閉全屏模式.可開啟全螢幕FULLSCREEN · 03. 於 www.gamesmomo.com -

#50.設定密碼強度策略| Plesk Onyx documentation

密碼強度 是衡量一個密碼抵禦猜測或暴力攻擊的能力。密碼強度取決於其長度、複雜度和不可預見性。您可以通過更改預設的密碼強度策略來增強您的伺服器對暴力攻擊的抵禦 ... 於 docs.plesk.com -

#51.確保電子申報繳稅系統安全竹北國稅局 - LINE TODAY

【勁報記者羅蔚舟/新竹報導】 為強化網路申報作業資安防護機制,避免因密碼強度不足增加密碼被盜用之資安風險,財政部北區國稅局竹北分局表示,財政. 於 today.line.me -

#52.说说密码强度规则 - 知乎专栏

密码强度 ,指一个密码对抗猜测或是暴力破解的有效程度。一般来说,指一个未授权的访问者得到正确密码的平均尝试次数。密码的强度和其长度、复杂度及不可 ... 於 zhuanlan.zhihu.com -

#53.【攻擊活動訊息】QNAP 提醒用戶近期出現針對使用者密碼強度 ...

[內容說明:] 轉發台灣電腦網路危機處理暨協調中心(TWCERT/CC) 在QNAP 發表的資安通報中指出,Checkmate 勒贖攻擊主要針對【使用者密碼強度不足】, ... 於 tp2rc.tanet.edu.tw -

#54.密碼必須符合複雜性需求(Windows 10) - Microsoft Learn

如果您的組織有更嚴格的安全性需求,您可以建立自訂版本的Passfilt.dll檔案,以允許使用任意複雜的密碼強度規則。 例如,自訂密碼篩選器可能需要使用 ... 於 learn.microsoft.com -

#55.密碼強度不可使用- 綜合討論: 天堂2M - NCSOFT

英文大小寫加數字打到我自己都記不起來也說密碼強度不夠怎會這樣ps:沒有生日跟手機號碼串號都隨便打的. 於 tw.ncsoft.com -

#56.電子申報繳稅系統自111年10月20日起將全面調整 ... - 財政部

該局進一步說明,為避免現行密碼不夠嚴謹且密碼強度要求不高,易被有心人士破解密碼並惡意上傳錯誤申報資料,損及納稅義務人申報權益,故進行強化簡易認證 ... 於 www.mof.gov.tw -

#57.資安防疫包:升級你的密碼(上)

根據詐騙偵測公司CSID在2012年所做的調查,有超過6成的人會重複使用密碼,也就是多個帳戶是同組密碼,但卻有超過8成的人覺得自己的帳戶十分安全,而在密碼強度方面,超過6 ... 於 www.eisland.com.tw -

#58.密碼強度:創建密碼,密碼驗證,弱密碼,強密碼,保護用戶密碼

密碼強度 ,指一個密碼對抗猜測或是暴力破解的有效程度。一般來說,指一個未授權的訪問者得到正確密碼的平均嘗試次數。密碼的強度和其長度、複雜度及不可預測度有關。 於 www.newton.com.tw -

#59.密碼被駭屢見不鮮,我們該如何設定強健的密碼? - T客邦

為了提高密碼強度,首要原則就是將密碼弄得很長,只要密碼每多一個字元,就可以大幅提升破解所需的時間。如果駭客的程式每秒可以嘗試1000組密碼,破解一個 ... 於 www.techbang.com -

#60.如何驗證密碼強度合規性 - VMware Docs

部署vCloud Usage Meter 後,可以驗證使用者帳戶密碼是否符合密碼強度限制。 於 docs.vmware.com -

#61.設定IAM 使用者的帳戶密碼政策 - Amazon.com

設定密碼政策,以協助使用者建立強大的密碼;了解密碼强度、最小長度和輪換要求;以及防止IAM 使用者的重複使用密碼。 於 docs.aws.amazon.com -

#62.在iPhone 上自動填入高強度密碼 - Apple Support

讓iPhone 製作高強度密碼,並自動為多個網站和App 填寫密碼。 於 support.apple.com -

#63.密碼安全設定 - 教育部全民資安素養網

下表是密碼被暴力破解的實驗統計. 結果,如配上不斷成長的電腦運算. 能力,若要破解強度不足的弱密. 碼,還真是易如反掌! 大部分電子信箱、網路相簿、網. 路遊戲或聊天室 ... 於 isafe.moe.edu.tw -

#64.SSL密碼強度詳細資訊 - Cisco

出現「Enter the ssl cipher you want to verify」提示時,按return將該欄位留空並顯示所有密碼。 ECDHE-RSA-AES256-GCM-SHA384. ECDHE-ECDSA-AES256-GCM-SHA384. 於 www.cisco.com -

#65.密碼兩三事-國家圖書館-公務機密

密碼學中有個專有名詞稱為「密碼強度」,定義了一組密碼被外人或電腦程式破解的難度,通常用「強」或「弱」來表示;強弱是相對的,不同的服務(資訊系統) ... 於 www.ncl.edu.tw -

#66.密碼強度檢測

數位教材:密碼強度檢測. 請於下方輸入您要測試的密碼: ... 藉由本教學媒體,讓學生在實際模擬操作的過程中,了解符合安全條件的密碼結構,從而應用到實際密碼設定中 ... 於 163.26.23.3 -

#67.[jQuery] 密碼強度指示套件- jQuery Password Strength Indicator

最近客戶想做密碼強度指示器,讓用戶輸入密碼的時候,即時知道自己的密碼複雜度. 但一想到要自己去"定義"怎樣的密碼複雜度算弱or強,整個人就惰性 ... 於 dotblogs.com.tw -

#68.密碼設立原則

一、為提高密碼破解之難度,設定原則如下:. 1.密碼設定長度至少為8個字元的字串。 2.應使用數字、大小寫字母及符號(例如:# % $ @...)混合穿插的密碼字串。 於 cisnet.cyut.edu.tw -

#69.密碼強度的英文翻譯 - 海词

海詞詞典,最權威的學習詞典,專業出版密碼強度的英文,密碼強度翻譯,密碼強度英語怎麼說等詳細講解。海詞詞典:學習變容易,記憶很深刻。 於 dict.cn -

#70.你的密碼夠強嗎? ⋆ 守網者

2022年尾,有虛擬私人網絡服務供應商公佈最常用密碼排行榜,排名第1的密碼 ... 高強度密碼 ... 如發現你的電郵地址已被洩漏,應該立刻更改有關帳戶的密碼。 於 cyberdefender.hk -

#71.QNAP 提醒用戶近期出現針對使用者密碼強度不足的裝置發動之 ...

台灣專業網路儲存設備廠QNAP (威聯通)推出各型網路儲存裝置(Network Attached Storage, NAS),近來發現一波新的Checkmate 勒贖攻擊;該攻擊主要針對使用 ... 於 www.twcert.org.tw -

#72.如何檢查儲存中的密碼強度 - Kaspersky support

檢查時Kaspersky Password Manager 不會把您的資料傳送到任何地方。要檢查密碼,首先用安全雜湊演算法(SHA) 對其加密。該加密結果是一長串符號,例如, da34a3ee ... 於 support.kaspersky.com -

#73.密码强度检测- 密码安全性检测- 密码复杂性检测

密码强度 检测- 密码安全性检测- 密码复杂性检测. 密码是一种用来混淆的技术,它希望将正常的(可识别的)信息转变为无法识别的信息。当然,对一小部分人来说,这种无法 ... 於 mimaqiangdu.bmcx.com -

#74.我的密碼安全嗎? - RoboForm

RoboForm是以zxcvbn這種開放原始碼形式的強大密碼強度估算器來計算個別密碼強度的。 大多數的密碼強度檢查工具僅只計算小寫字母、大寫字母、位數及符號(LUDS)。 於 www.roboform.com -

#75.如何加強Cupoy 密碼強度?

若您收到訊息,通知您輸入的密碼強度不夠,則可以嘗試混用大小寫字母。 ... 請記住,為了加強安全性,您的Cupoy 密碼應該與您用來登入其他帳號( 於 docs.cupoy.com -

#76.密碼強度的英文單字 - 漢語網

divided into four intensity: a warning, weak passwords, in the strength of passwords, strong password. 同時它還有檢查密碼強度和安全性的功能。現在的管理可不僅僅 ... 於 www.chinesewords.org -

#77.密碼強度規則 - IBM

IBM Security Privileged Identity Manager 2.1.1 版. 密碼強度規則. 瞭解密碼原則用來確定密碼 ... 於 www.ibm.com -

#78.Lotus Domino Administrator 7 說明- 密碼品質範圍

密碼品質範圍 建立使用者、伺服器或發證者ID 的密碼時,您需要瞭解Domino 量測密碼強度及安全性的基準。Domino 根據密碼品質範圍中所指定的層次來量測此基準。 於 jantek-elec.com.tw -

#79.趨勢科技- 您的密碼強度如何呢

檢查您的密碼強度,或是在已知的洩漏清單中檢查資料是否外洩。 趨勢科技安全的保護您的資料, 不會儲存您的資料或是販售給第三方。 您的密碼強度如何呢? ... 預估破解所需 ... 於 pwm.trendmicro.com -

#80.如何選擇一組高安全性的密碼? - Gandi News

其中一種熱門的雜湊函數稱為bcrypt。 它特別能抵抗暴力攻擊,因此可以延長攻擊者破解密碼所需的時間。 但是,這也對密碼的強度設置了上限 ... 於 news.gandi.net -

#81.怎樣的密碼強度才能確保帳號的安全? - NordVPN

高強度密碼規則 · 密碼長度不要太短。建議至少使用10 個字元以上的密碼,密碼長度越長,駭客就要花更長的時間才能破解密碼。 · 密碼必須挺複雜的。它應該 ... 於 nordvpn.com -

#82.密码强度 - Wikiwand

密码强度 ,指一个密码对抗猜测或是暴力破解的有效程度。一般来说,指一个未授权的访问者得到正确密码的平均尝试次数。密码的强度和其长度、复杂度及不可预测度有关。 於 www.wikiwand.com -

#83.如何用手機破解fb 密碼強度 - Ladies' Circle Latvia

在这篇文章中,我们将教大家如何通过暴力破解Android手机的锁屏密码来解锁Android设备。 并介绍Android-PIN-Bruteforce工具,该工具可以将你的Kali ... 於 277164299.ladiescircle.lv -

#84.建立高強度密碼- Airbnb說明中心

避免常見的密碼錯誤。使用特殊字元來建立獨特的高強度密碼。 於 www.airbnb.com.tw -

#85.保護Twitter 帳戶安全的提示

為了保護你的Twitter 密碼和帳戶安全,請查看我們的最佳做法建議。 ... 密碼強度. 為你的Twitter 帳戶建立唯一的強式密碼。對於與Twitter 帳戶相關聯的電子郵件地址, ... 於 help.twitter.com -

#86.密碼強度_百度百科

密碼強度 ,指一個密碼對抗猜測或是暴力破解的有效程度。 ... 有的系統在多次嘗試失敗後會暫停登入一段時間,在沒有其他安全缺陷時,這種系統可以用相對簡單的密碼保護。 於 baike.baidu.hk -

#87.15 年前發明煩死人的密碼規則,Bill Burr:抱歉浪費大家時間

相信大家都心有戚戚焉,每次碰到這些落落長的要求,心裡就有底,這組密碼防止自己登入的次數將比防止被盜的次數還來得多。 評論. password ... 於 www.inside.com.tw -

#88.密碼強度測試網站- altohorn.Teach_InfoEdu

密碼強度 測試網站 ... 輸入你的密碼:Test Your Password, 基本條件:Minimum Requirements. 密碼:Password: 長度最少8個字元:Minimum 8 characters ... 於 sites.google.com -

#89.【密碼強度測試】瞬間測出你的密碼多可以被破解!再也不怕被 ...

【密碼強度測試】瞬間測出你的密碼多可以被破解!再也不怕被駭客破解盜帳號了! Intel程式檢查教學。 Subtitle. 作者: ... 於 kikinote.net -

#90.密碼內容的策略

雖然密碼值一般不會在目錄搜尋中傳回,但是攻擊者可能會取得目錄資料庫的存取權。 ... 此外,啟用Strong Password Check (密碼強度檢查) 外掛程式時,目錄伺服器會檢查 ... 於 docs.oracle.com -

#91.化被動為主動! Openfind 推出結合安全傳輸的郵件資安感知服務

Openfind 郵件資安感知服務包括「郵件傳輸加密伺服器數位憑證(SSL)」、「密碼強度分析檢核模組」、「郵件資訊系統變更與稽核感知模組」、「遠端登入 ... 於 www.openfind.com.tw -

#92.[推薦]檢測您的密碼多久會被破解 - Angus電科技

在網路上或是身活周遭的朋友常常會被盜帳號,那些大多數都是因為密碼強度不夠,往往只需要幾個小時或是幾天就可以被破解了,Intel這次網站上也有舉辦測試 ... 於 wuangus.cc -

#93.密碼長度與強度怎樣設最不易被駭客破解?一張圖秒懂 - 3C科技

為防止帳號遭駭入侵的資安風險,目前多數的網站都會自動檢查用戶的密碼強度,如要求數字與符號混合、或數字符號搭配英文大小寫等組合,甚至有的會強烈 ... 於 3c.ltn.com.tw -

#94.檢查你的密碼強度有多少 - 精讚

安全又有好記的密碼真的不容易,這個網站能替我們檢查密碼的強度到底高不高? 輸入你的密碼,下面會告訴你多久就可能被破解。 輸入一個像生日的數字,出現 ... 於 n.sfs.tw -

#95.臺南大學個人帳號系統

密碼強度 測試. 請輸入密碼:. 測試結果:. 符合密碼基本規則者為70分。 +(總字元數-8) × 4; +(字母字元數-大寫字母字元數) × (字母字元數-小寫字母字元數) × 2 ... 於 system.nutn.edu.tw -

#96.國立臺灣體育運動大學主計室> 最新公告> 最新消息> 請購系統 ...

密碼強度 及長度 密碼強度的規則為包含英文+符號+數字(共八碼)。進入系統後對於強度低密碼,將要求修改。 2.密碼效期及修改限制 密碼效期為90天,修改密碼時不可與前2 ... 於 acc.ntus.edu.tw -

#97.js 密码强度检测工具 - 稀土掘金

1.新建一个密码强度检测工具文件 password-strength.js : 2.如何使用:const hasNumber = (number) => new RegExp(/[0-9]/).tes. 於 juejin.cn -

#98.密碼強度 - 中文百科知識

密碼強度 指一個密碼被非認證的用戶或計算機破譯的難度。密碼強度通常用“弱”或“強”來形容。“弱”和“強”是相對的,不同的密碼系統對於密碼強度有不同的要求。密碼的破譯與 ... 於 www.jendow.com.tw -

#99.密碼產生器- 快速產生隨機密碼- ez2o Studio

密碼強度 指一個密碼被非認證的用戶或計算機破譯的難度。 密碼強度通常用「弱」或「強」來形容。「弱」和「強」是相對的,不同的密碼系統對於密碼強度有不同的要求。 於 www.ez2o.com